×

Zabezpiecz konta unikalnymi hasłami w menedżerze (20–25 znaków) i włącz 2FA — klucz sprzętowy > TOTP > SMS. Używaj VPN, segmentuj urządzenia, aktualizuj systemy i testuj backupy z celami RPO 24h i RTO 1–2h; ćwicz odzyskiwanie dostępu (15 min). Miej procedurę incydentową: identyfikacja, rotacja sekretów, unieważnienie sesji; dziś zrób audyt 10 krytycznych kont: unikalność hasła, 2FA i sposób odzyskania.

Bezpieczeństwo haseł to dziś nie temat dla działu IT, tylko element podstawowej higieny pracy freelancera. Jeśli pracujesz z domu, coworku, pociągu albo z apartamentu na drugim końcu świata, to Twoje konto mailowe, bank, chmura i repozytoria są de facto infrastrukturą całego biznesu. Gdy coś się wysypie, nie ma do kogo wysłać zgłoszenia z priorytetem „high”.

Problem polega na tym, że większość wycieków nie zaczyna się od widowiskowego ataku rodem z serialu o hakerach. Zaczyna się od jednego słabego hasła, jednego odziedziczonego loginu, jednej sesji w publicznym Wi‑Fi albo jednego sekretu wrzuconego do repozytorium. To bardziej hydraulika niż cyberwojna: zwykle pęka tam, gdzie nikt nie dokręcił zaworu.

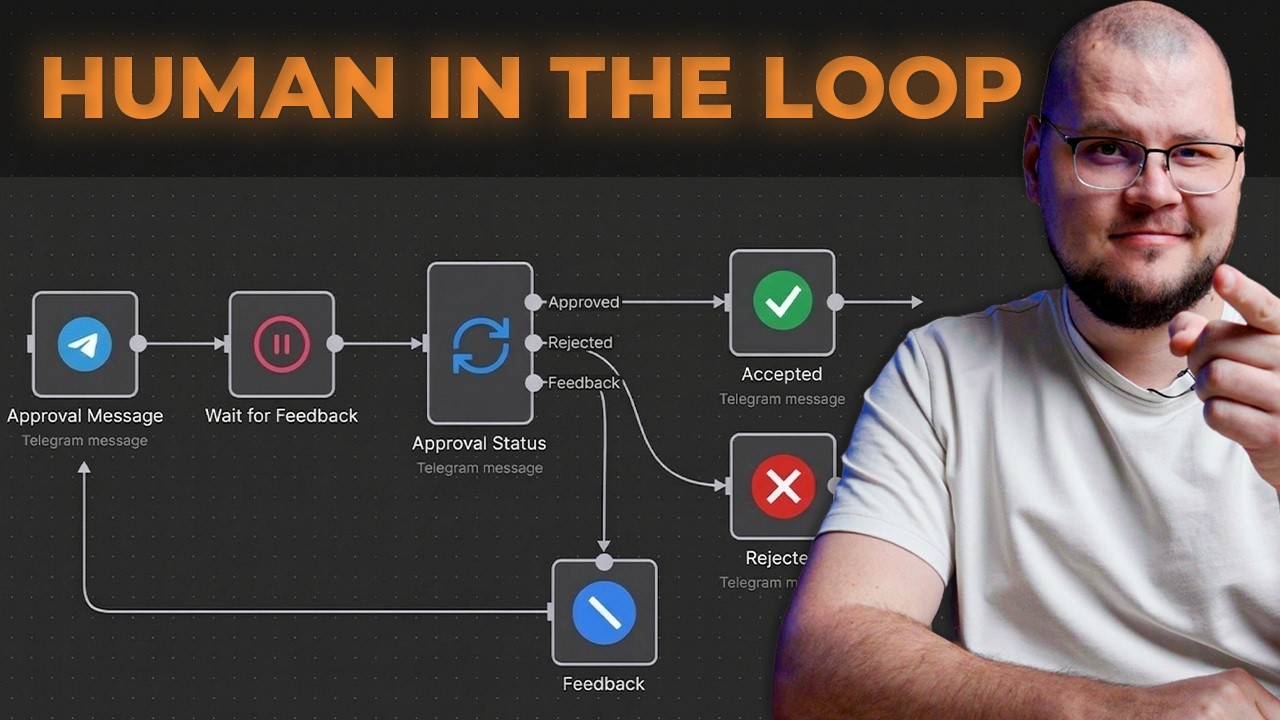

W materiale wideo pojawiają się bardzo sensowne fundamenty: menedżer haseł, 2FA, VPN, backupy i aktualizacje. Ten artykuł idzie krok dalej. Rozszerza temat o procedury awaryjne, zasady pracy z repozytoriami i narzędziami AI oraz o operacyjne wdrożenie, które realnie zmniejsza ryzyko utraty dostępu do kont i danych.

Nie będzie tu moralizowania ani magicznych obietnic. Będzie za to strategia: co ustawić, w jakiej kolejności, jak mierzyć gotowość i co zrobić, jeśli mimo wszystko dojdzie do incydentu.

Zasada 1: przestań używać haseł jak klucza uniwersalnego do wszystkich drzwi

Największy błąd jest banalny: to samo lub podobne hasło w wielu miejscach. W praktyce oznacza to, że wyciek z jednego serwisu może otworzyć dostęp do kolejnych kont. Dla freelancera skutki są większe niż dla zwykłego użytkownika, bo na jednym loginie często wiszą: poczta, faktury, CRM, cloud storage, reklamy, domeny i dostęp do klientów.

Dlatego pierwsza decyzja operacyjna jest prosta: każde konto dostaje osobne, losowe hasło generowane przez menedżer haseł. W transkrypcji pada rekomendacja długości 20–25 znaków i to jest rozsądny poziom dla haseł generowanych automatycznie. Jeszcze ważniejsze od samej długości jest jednak to, by hasło było unikalne i nie wynikało z żadnego wzorca typu NazwaFirmy2024!

Dobry menedżer haseł nie jest wygodnym dodatkiem. To centralny system kontroli dostępu. Powinien przechowywać loginy, hasła, notatki bezpieczeństwa, kody zapasowe do 2FA i informacje o tym, które dane można współdzielić, a których nie. Jeśli współpracujesz z podwykonawcą, dostęp powinien być nadawany selektywnie, a nie metodą „wyślę Ci hasło na Messengerze, usuń potem”.

Warto też rozdzielić trzy poziomy tajemnic:

- hasła użytkownika do codziennej pracy,

- sekrety infrastrukturalne, takie jak klucze API, tokeny i dane dostępowe do hostingu,

- kody odzyskiwania i procedury awaryjne, które nie powinny być trzymane w jednym miejscu bez dodatkowego zabezpieczenia.

To ważne zwłaszcza wtedy, gdy korzystasz z narzędzi AI. Artykuł o ryzykach używania AI w pracy freelancera zwraca uwagę, że poufne dane przekazywane do zewnętrznych usług mogą stać się źródłem wycieku operacyjnego, nawet jeśli nie doszło do klasycznego włamania. W praktyce oznacza to prostą zasadę: nie wklejaj do czata AI haseł, kluczy API, plików .env, danych klientów ani fragmentów konfiguracji zawierających sekrety.

Jeśli chcesz uporządkować sam temat tworzenia i przechowywania mocnych haseł, ten materiał rozwija praktyczne techniki, passphrase i politykę użycia generatorów.

Zasada 2: hasło bez drugiego składnika to dziś za mało

2FA nie jest dodatkiem dla ostrożnych. To druga linia obrony, która ma zatrzymać atak wtedy, gdy hasło już wyciekło. W wideo pojawia się Google Authenticator oraz fizyczne klucze bezpieczeństwa i to jest właściwy kierunek.

W praktyce hierarchia bezpieczeństwa wygląda tak: najlepszy poziom daje klucz sprzętowy, później aplikacja generująca kody czasowe, a niżej są kody SMS, które nadal bywają stosowane, ale nie są optymalnym wariantem. Kody w aplikacjach TOTP zmieniają się zwykle co około 30 sekund, co znacząco ogranicza ich użyteczność po przechwyceniu.

Najważniejszy błąd przy 2FA nie polega jednak na wyborze aplikacji. Polega na braku planu odzyskiwania. Jeśli masz tylko jeden telefon z kodami i ten telefon zginie, bezpieczeństwo zmieni się w auto-sabotaż. Dlatego do każdego krytycznego konta warto mieć zapisane kody recovery, drugi nośnik uwierzytelniania albo zapasowy klucz sprzętowy przechowywany w innym miejscu. Miernikiem dojrzałości nie jest samo „mam włączone 2FA”, tylko „umiem odzyskać dostęp bez paniki w 15 minut”.

Dla kont priorytetowych, takich jak główny e-mail, bank, domena, menedżer haseł, Google Workspace, repozytorium kodu i system płatności, 2FA powinno być obowiązkowe bez wyjątków. Jeśli jedno z tych kont zostanie przejęte, napastnik może rozpocząć kaskadowy reset pozostałych dostępów. To klasyczny scenariusz, w którym jedno konto staje się centralą sterowania dla całego biznesu.

Zasada 3: zabezpieczaj nie tylko logowanie, ale też środowisko pracy

W filmie słusznie wybrzmiewa temat VPN i publicznych sieci Wi‑Fi. Dla osoby pracującej mobilnie to nie jest gadżet, tylko warstwa ochronna. VPN ogranicza ryzyko podsłuchu ruchu w niezaufanych sieciach i pomaga zachować spójny poziom bezpieczeństwa wtedy, gdy internet bierzesz z lotniska, hotelu albo kawiarni.

Trzeba jednak jasno powiedzieć: VPN nie naprawi słabego hasła, nie cofnie wycieku sekretu do repozytorium i nie ochroni przed instalacją trefnej aplikacji. To jedno z narzędzi, a nie cyfrowa woda święcona. Jego rola jest konkretna: szyfrować ruch, utrudniać przechwytywanie danych i dawać przewidywalność połączenia, szczególnie przy automatycznym łączeniu z nieznaną siecią.

Tu warto dodać drugi element strategii: segmentację urządzeń i kont. Jeśli masz możliwość, oddziel urządzenie prywatne od służbowego albo przynajmniej używaj osobnych profili przeglądarki. Konto administratora systemu nie powinno być kontem do codziennego klikania po internecie. Im mniej mieszasz konteksty, tym mniejsze ryzyko, że przypadkowa instalacja lub rozszerzenie przeglądarki dostanie za szeroki dostęp.

Do tego dochodzi aktualizacja systemu, przeglądarki i aplikacji. To nudny temat, więc bywa ignorowany, ale właśnie tam zamyka się wiele znanych podatności. Jeśli odkładasz aktualizacje tygodniami, działasz jak właściciel biura, który wie, że zamek w drzwiach się zacina, ale uznaje, że może jeszcze trochę wytrzyma. Zwykle wytrzymuje do pierwszego pecha.

Bezpieczeństwo pracy z AI to dziś część tej samej układanki. Jeśli używasz modeli do analizy kodu, dokumentów czy automatyzacji, zobacz jak odsiać narzędzia wygodne od narzędzi bezpiecznych dla danych klientów.

Zasada 4: backup to nie kopia plików, tylko zdolność do odzyskania pracy

W transkrypcji pada bardzo ważna obserwacja: dobrze przygotowane środowisko pozwala wrócić do pracy nawet w około godzinę po utracie sprzętu. To jest właściwy sposób myślenia. Backup nie jest celem samym w sobie. Celem jest ciągłość działania.

Dlatego warto patrzeć na kopie bezpieczeństwa przez dwa wskaźniki. Pierwszy to RPO, czyli ile danych możesz maksymalnie stracić. Drugi to RTO, czyli ile czasu możesz maksymalnie nie pracować. Dla freelancera realny cel może wyglądać tak: RPO do 24 godzin dla dokumentów roboczych i RTO do 1–2 godzin dla krytycznych narzędzi komunikacji. Nie trzeba mówić tym językiem na co dzień, ale warto tak planować.

W praktyce oznacza to, że kod powinien żyć w repozytorium, dokumenty w chmurze z historią wersji, a najważniejsze pliki także na nośniku offline lub zewnętrznym dysku. Sama obecność plików w chmurze nie zamyka tematu. Jeśli skasujesz coś lokalnie i synchronizacja grzecznie roześle ten błąd wszędzie, możesz zostać z bardzo nowoczesną formą pustki. Dlatego istotna jest wersjonowalność i możliwość odtworzenia wcześniejszego stanu.

Raz w miesiącu zrób test przywracania. Otwórz zapasowy komputer lub nowe konto użytkownika i sprawdź, czy umiesz odzyskać: dostęp do poczty, menedżera haseł, repozytorium, dokumentów, faktur i kalendarza. Bez testu backup jest teorią. A teoria w sytuacji awaryjnej działa mniej więcej tak skutecznie jak parasol narysowany flamastrem.

Zasada 5: przygotuj procedurę na wyciek, zanim będzie potrzebna

Większość poradników kończy się na prewencji. To za mało. Jeśli dojdzie do incydentu, liczą się pierwsze minuty i kolejność działań. Chaos kosztuje więcej niż sam atak.

Dla freelancera sensowna procedura powinna obejmować: identyfikację źródła wycieku, natychmiastową rotację haseł i tokenów, unieważnienie aktywnych sesji, sprawdzenie reguł poczty i przekierowań, weryfikację zmian w repozytoriach oraz przegląd urządzeń zalogowanych do konta. Szczególnie niebezpieczne są sekrety wrzucone do kodu, historii commitów albo plików konfiguracyjnych używanych przy wdrożeniu.

Tu bardzo przydaje się procedura opisana w materiale o wycieku sekretów w kodzie i wdrożeniu. Samo usunięcie sekretu z aktualnej wersji projektu nie wystarczy, jeśli pozostał w historii repozytorium albo został już skopiowany przez automaty, logi lub system CI/CD. Trzeba myśleć szerzej: unieważnić, wymienić, wyczyścić i sprawdzić, gdzie dany sekret był wykorzystywany.

Minimalna checklista po incydencie powinna odpowiedzieć na cztery pytania: co wyciekło, od kiedy, jakie systemy są zależne od tego dostępu i jak szybko można przywrócić bezpieczny stan. Jeśli nie masz tej odpowiedzi na papierze lub w notatce operacyjnej, w stresie zaczniesz działać losowo. A losowość to słaba strategia, nawet jeśli brzmi kreatywnie.

Jeśli chcesz mieć gotową sekwencję działań po wycieku klucza API, hasła lub sekretu w repozytorium, ten materiał porządkuje temat od reakcji awaryjnej po czyszczenie historii i wdrożeń.

Najczęstsza luka? Nie technologia, tylko brak polityki

Freelancerzy często mają dobre narzędzia i słabe zasady. Menedżer haseł jest, ale hasło główne zna partner biznesowy i jest zapisane w notatniku. 2FA jest, ale tylko do połowy kont. Backup jest, ale nikt nie sprawdza odtwarzania. VPN jest, ale logowanie do banku nadal odbywa się w przypadkowej sieci. To nie problem technologiczny, tylko procesowy.

Najprostsza polityka bezpieczeństwa dla jednej osoby może zmieścić się na jednej stronie. Powinna określać, które konta są krytyczne, gdzie są recovery codes, jak często robisz przegląd uprawnień, jak nazywasz i przechowujesz sekrety, kiedy aktualizujesz system i co robisz po podejrzeniu wycieku. Bez tego wszystko działa „na czuja”, a intuicja w bezpieczeństwie bywa kapryśna jak drukarka tuż przed wysłaniem ważnej umowy.

FAQ

Czy długość hasła 20–25 znaków to obowiązek?

Nie obowiązek, ale bardzo rozsądny standard dla haseł generowanych przez menedżer. Kluczowe są unikalność, losowość i brak ponownego użycia.

Czy SMS jako 2FA wystarczy?

To lepsze niż brak 2FA, ale bezpieczniejsze są aplikacje TOTP i klucze sprzętowe. Dla kont krytycznych warto wybrać mocniejszy wariant.

Czy VPN chroni mnie przed wszystkim w publicznym Wi‑Fi?

Nie. Chroni warstwę połączenia, ale nie zastąpi dobrych haseł, 2FA, aktualizacji i ostrożności przy instalacji aplikacji.

Gdzie trzymać kody recovery?

Najlepiej w kontrolowanym i zabezpieczonym miejscu, oddzielonym od głównego urządzenia. Mogą być zapisane w menedżerze haseł lub w zaszyfrowanej kopii offline, zależnie od modelu ryzyka.

Czy pliki w chmurze oznaczają, że mam backup?

Niekoniecznie. Synchronizacja to nie zawsze backup. Liczy się możliwość odzyskania wcześniejszej wersji i odtworzenia środowiska po awarii.

Jak często robić przegląd bezpieczeństwa?

Minimum raz na kwartał, a dla kont krytycznych po każdej zmianie sprzętu, członka zespołu, integracji lub incydencie.

Plan implementacji: od wygodnych haseł do odpornego systemu

Najlepsze zabezpieczenie to nie pojedyncze narzędzie, ale spójny system: unikalne hasła, 2FA, bezpieczne środowisko pracy, testowane backupy i gotowa procedura na incydent. Właśnie to odróżnia przypadkowe „dbam o bezpieczeństwo” od operacyjnej odporności. Freelancer, który ogarnia ten obszar, chroni nie tylko siebie, ale też zaufanie klientów i ciągłość przychodów.

- Każde konto powinno mieć unikalne hasło zapisane w menedżerze haseł.

- 2FA włącz najpierw na e-mailu, menedżerze haseł, banku, domenie i repozytorium.

- VPN i aktualizacje zmniejszają ryzyko, ale nie zastępują polityki bezpieczeństwa.

- Backup licz przez zdolność odzyskania pracy, a nie przez sam fakt istnienia kopii.

- Przygotowana wcześniej procedura reagowania skraca chaos i ogranicza straty po wycieku.

Next Step: jeszcze dziś zrób audyt 10 najważniejszych kont i sprawdź trzy rzeczy przy każdym z nich: czy hasło jest unikalne, czy 2FA jest włączone i czy masz zapisany sposób odzyskania dostępu.

Który element Twojego bezpieczeństwa cyfrowego jest dziś najsłabszym ogniwem: hasła, 2FA, backupy czy procedura awaryjna?